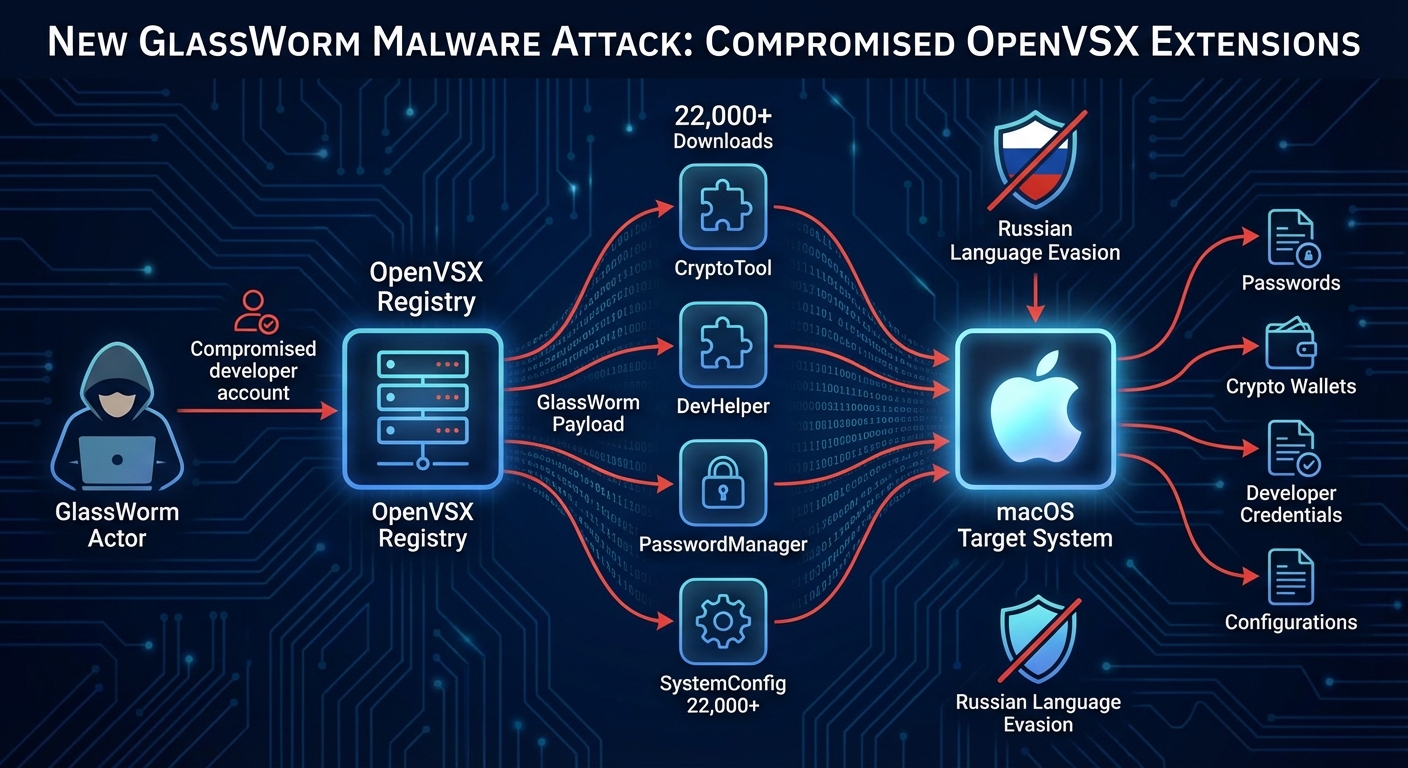

การโจมตีมัลแวร์ GlassWorm ครั้งใหม่ดำเนินการผ่านส่วนขยาย OpenVSX ที่ถูกบุกรุก โดยมีเป้าหมายในการขโมยรหัสผ่าน, ข้อมูลกระเป๋าเงินดิจิทัล, ข้อมูลประจำตัวและคอนฟิกูเรชันของนักพัฒนาจากระบบ macOS ผู้โจมตีได้เข้าถึงบัญชีของนักพัฒนาที่ถูกต้องตามกฎหมายและผลักดันการอัปเดตที่เป็นอันตรายไปยังส่วนขยายสี่รายการที่มียอดดาวน์โหลด 22,000 ครั้ง ซึ่งแสดงถึงวิวัฒนาการในการกำหนดเป้าหมายระบบปฏิบัติการ macOS โดยเฉพาะ และหลีกเลี่ยงระบบที่มีภาษาเป็นภาษารัสเซีย

Severity: วิกฤต

System Impact:

- ระบบปฏิบัติการ macOS

- ส่วนขยาย OpenVSX (oorzc.ssh-tools v0.5.1, oorzc.i18n-tools-plus v1.6.8, oorzc.mind-map v1.0.61, oorzc.scss-to-css-compile v1.3.4)

- Visual Studio Code marketplace (กล่าวถึงในการโจมตีครั้งก่อนๆ)

- Open-source alternative for unsupported IDEs, OpenVSX

Technical Attack Steps:

- ผู้โจมตีเข้าถึงบัญชีนักพัฒนา OpenVSX ที่ถูกต้องตามกฎหมาย (oorzc)

- ผู้โจมตีผลักดันการอัปเดตที่เป็นอันตรายพร้อมเพย์โหลด GlassWorm ไปยังส่วนขยายยอดนิยมสี่รายการที่เคยไม่มีอันตราย

- เมื่อผู้ใช้ดาวน์โหลดหรืออัปเดตส่วนขยายที่ติดมัลแวร์ มัลแวร์จะเริ่มทำงานบนระบบ macOS

- GlassWorm ทำการตรวจสอบสภาพแวดล้อม โดยหลีกเลี่ยงการทำงานบนระบบที่มีภาษาเป็นภาษารัสเซีย

- มัลแวร์สร้างความคงทนบนระบบที่ติดเชื้อผ่าน LaunchAgent เพื่อให้แน่ใจว่าทำงานได้เมื่อเข้าสู่ระบบ

- รวบรวมข้อมูลที่ละเอียดอ่อน เช่น ข้อมูลเบราว์เซอร์ (Firefox, Chromium), ส่วนขยายกระเป๋าเงินดิจิทัล, แอปกระเป๋าเงิน, ข้อมูล macOS keychain, ฐานข้อมูล Apple Notes, คุกกี้ Safari, ความลับของนักพัฒนา และเอกสารจากระบบไฟล์ในเครื่อง

- ส่งข้อมูลที่ถูกขโมยไปยังโครงสร้างพื้นฐานของผู้โจมตีที่ 45.32.150[.]251

Recommendations:

Short Term:

- ผู้ใช้ที่ดาวน์โหลดส่วนขยายที่ถูกบุกรุกควรกำจัดมัลแวร์ออกจากระบบให้หมดจด

- เปลี่ยนรหัสผ่านและข้อมูลลับทั้งหมดทันที เช่น รหัสผ่านบัญชี, ข้อมูลประจำตัวนักพัฒนา, และคีย์ API

Long Term:

- ระมัดระวังและตรวจสอบส่วนขยายก่อนการติดตั้ง โดยเฉพาะจากแหล่งที่ไม่คุ้นเคย

- ใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) สำหรับบัญชีนักพัฒนาและบัญชีบริการที่สำคัญทั้งหมด

- ตรวจสอบความปลอดภัยของส่วนขยายและแพลตฟอร์มอย่างสม่ำเสมอ

- อัปเดตระบบปฏิบัติการและซอฟต์แวร์ป้องกันมัลแวร์ให้เป็นปัจจุบันอยู่เสมอ เพื่อป้องกันช่องโหว่ที่ทราบแล้ว

Share this content: