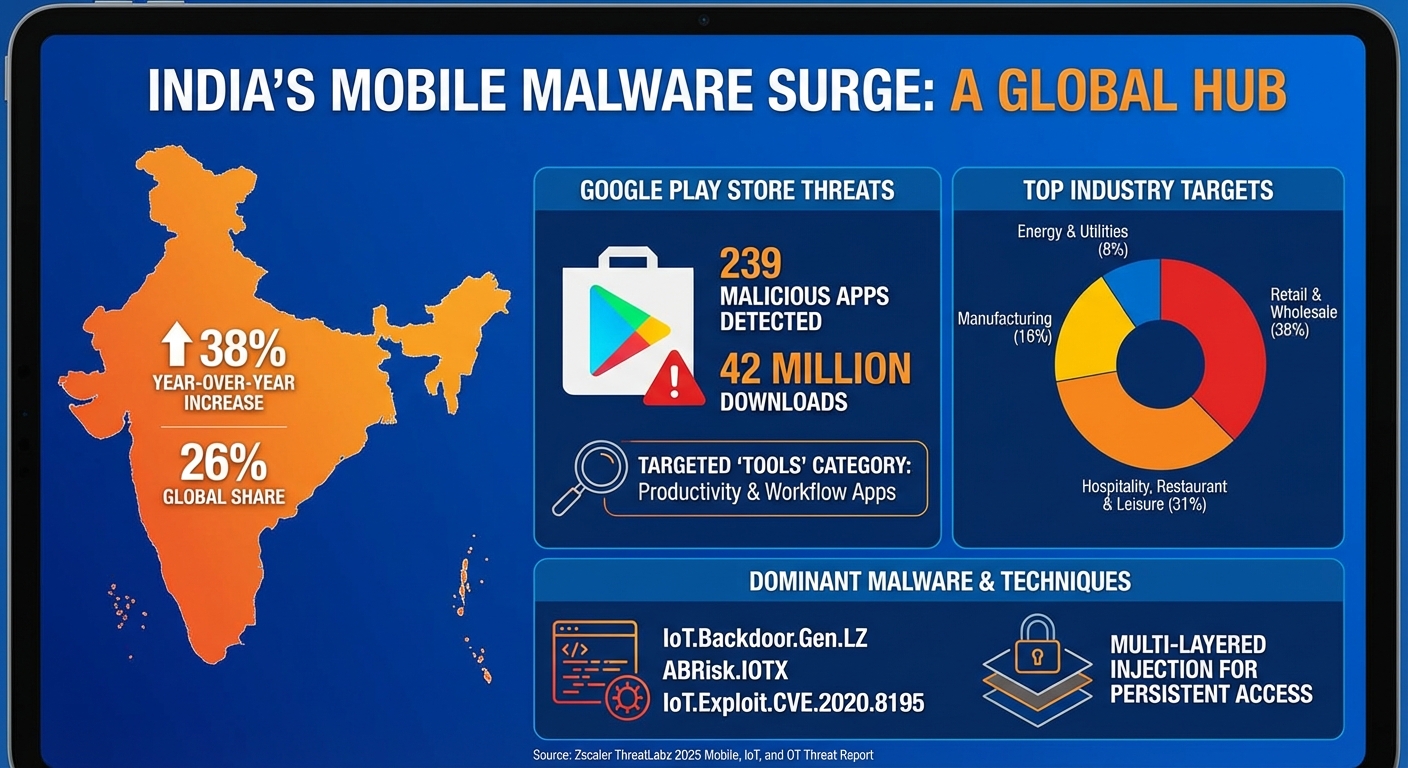

อินเดียประสบกับการโจมตีจากมัลแวร์บนมือถือเพิ่มขึ้นอย่างไม่เคยมีมาก่อนถึง 38% เมื่อเทียบกับปีที่ผ่านมา ทำให้กลายเป็นศูนย์กลางการโจมตีทางมือถือทั่วโลก โดยคิดเป็น 26% ของปริมาณมัลแวร์บนมือถือทั้งหมด รายงาน Zscaler ThreatLabz 2025 Mobile, IoT, and OT Threat Report ระบุว่ามีแอปพลิเคชันที่เป็นอันตรายกว่า 239 รายการบน Google Play Store ซึ่งถูกดาวน์โหลดไปแล้วกว่า 42 ล้านครั้ง แอปเหล่านี้ปลอมตัวเป็นเครื่องมือเพิ่มประสิทธิภาพการทำงานและเครื่องมือเวิร์กโฟลว์ และมุ่งเป้าไปที่หมวดหมู่ ‘Tools’ โดยเฉพาะ การโจมตีมุ่งเน้นไปที่อุตสาหกรรมที่มีมูลค่าสูง เช่น ค้าปลีกและค้าส่ง (38%), โรงแรม ร้านอาหาร และสันทนาการ (31%), การผลิต (16%) และพลังงาน สาธารณูปโภค และน้ำมันและก๊าซ (8%) มัลแวร์ที่โดดเด่น ได้แก่ IoT.Backdoor.Gen.LZ, ABRisk.IOTX และ IoT.Exploit.CVE.2020.8195 ซึ่งใช้เทคนิคการฉีดแบบหลายชั้นเพื่อรักษาการเข้าถึงอุปกรณ์ที่ถูกบุกรุกไว้

Severity: วิกฤต

System Impact:

- ระบบนิเวศมือถือของอินเดีย

- Google Play Store

- อุปกรณ์ Android ของผู้ใช้งาน

- ระบบและอุปกรณ์ที่เกี่ยวข้องกับภาคค้าปลีกและค้าส่ง (38%)

- ระบบและอุปกรณ์ที่เกี่ยวข้องกับภาคธุรกิจบริการ ร้านอาหาร และการพักผ่อน (31%)

- ระบบและอุปกรณ์ที่เกี่ยวข้องกับภาคการผลิต (16%)

- ระบบและอุปกรณ์ที่เกี่ยวข้องกับภาคพลังงาน สาธารณูปโภค และน้ำมันและก๊าซ (8%)

- เวิร์กโฟลว์การทำงานแบบไฮบริดและระยะไกล

Technical Attack Steps:

- แอปพลิเคชันที่เป็นอันตรายจำนวนมากถูกเผยแพร่บนแพลตฟอร์มที่น่าเชื่อถือ เช่น Google Play Store โดยปลอมตัวเป็นเครื่องมือเพิ่มประสิทธิภาพการทำงานหรือเครื่องมือเวิร์กโฟลว์ที่ถูกต้อง

- เมื่อผู้ใช้ดาวน์โหลดและติดตั้ง แอปพลิเคชันที่เป็นอันตรายจะใช้เทคนิคการฉีดแบบหลายชั้น (layered injection) เพื่อดาวน์โหลดโมดูลรอง

- โมดูลรองจะสร้างช่องทางการสื่อสารแบบ Command-and-Control (C2) กับเซิร์ฟเวอร์ควบคุมของผู้โจมตี

- กลไกแบ็คดอร์จะช่วยให้ผู้โจมตีสามารถเข้าถึงอุปกรณ์ที่ถูกบุกรุกได้อย่างถาวร โดยยังคงซ่อนตัวอยู่ (dormant) เพื่อหลีกเลี่ยงการตรวจจับทันที

- ผู้โจมตีจะเปิดใช้งานแบ็คดอร์เมื่อได้รับคำสั่งเฉพาะจากเซิร์ฟเวอร์ระยะไกล เพื่อทำการขโมยข้อมูลที่ละเอียดอ่อนออกจากอุปกรณ์

Recommendations:

Short Term:

- ตรวจสอบการจราจรเครือข่ายอย่างต่อเนื่อง: องค์กรควรรักษาการตรวจสอบการจราจรเครือข่ายอย่างใกล้ชิดเพื่อตรวจจับกิจกรรมที่ผิดปกติหรือน่าสงสัยบนอุปกรณ์มือถือและระบบ IoT

- บูรณาการการป้องกันภัยคุกคามบนมือถือ (Mobile Threat Defense – MTD): นำโซลูชัน MTD มาใช้งานเพื่อตรวจจับและตอบสนองต่อภัยคุกคามมัลแวร์บนอุปกรณ์มือถือแบบเรียลไทม์

- การรับรู้ของผู้ใช้: แจ้งเตือนผู้ใช้เกี่ยวกับความเสี่ยงของการดาวน์โหลดแอปพลิเคชันจากแหล่งที่ไม่น่าเชื่อถือ และให้ตรวจสอบรีวิว สิทธิ์การเข้าถึงของแอป และผู้พัฒนาอย่างรอบคอบ

Long Term:

- นำสถาปัตยกรรม Zero Trust มาใช้: สร้างและบังคับใช้นโยบาย Zero Trust Architecture เพื่อให้มั่นใจว่าไม่มีผู้ใช้หรืออุปกรณ์ใดได้รับความไว้วางใจโดยปริยาย และต้องมีการตรวจสอบสิทธิ์และการอนุญาตอย่างต่อเนื่อง

- การฝึกอบรมด้านความปลอดภัย: จัดการฝึกอบรมด้านความปลอดภัยไซเบอร์อย่างสม่ำเสมอสำหรับพนักงาน เพื่อเสริมสร้างความตระหนักรู้เกี่ยวกับเทคนิคการโจมตีล่าสุดและวิธีป้องกันตนเอง

- การอัปเดตและการแพตช์: ตรวจสอบให้แน่ใจว่าอุปกรณ์และแอปพลิเคชันทั้งหมดได้รับการอัปเดตด้วยแพตช์ความปลอดภัยล่าสุดเพื่อแก้ไขช่องโหว่ที่อาจถูกใช้เป็นช่องทางโจมตี

Source: https://cybersecuritynews.com/india-continues-to-be-the-top-target-for-mobile-attacks/

Share this content: