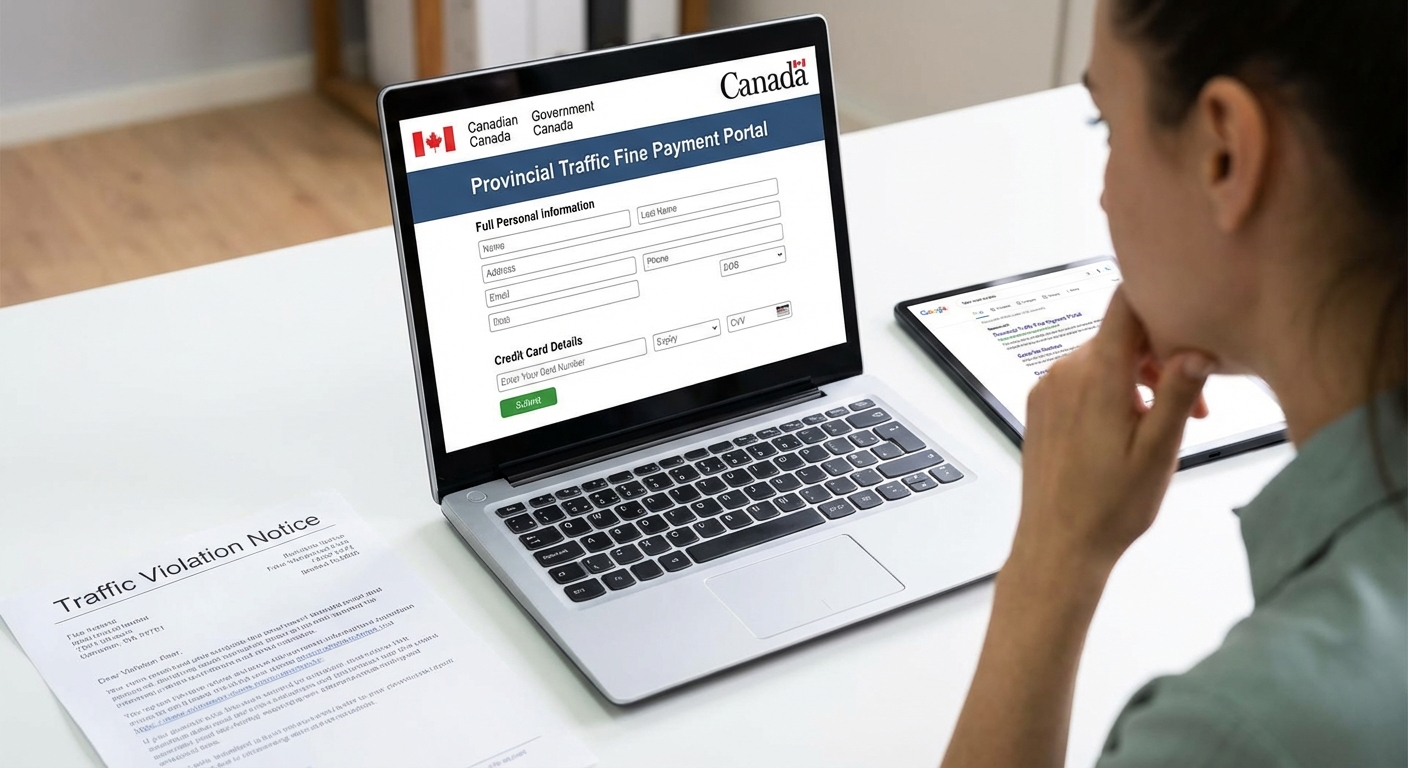

มีการรณรงค์ฟิชชิ่งที่ซับซ้อนกำลังพุ่งเป้าไปที่พลเมืองแคนาดา โดยใช้เว็บไซต์ปลอมแปลงเป็นพอร์ทัลชำระค่าปรับจราจรของจังหวัดเพื่อขโมยข้อมูลส่วนบุคคล (PII) และข้อมูลทางการเงิน ผู้โจมตีใช้เทคนิค SEO Poisoning เพื่อบิดเบือนผลการค้นหา ทำให้เว็บไซต์ปลอมดูเหมือนเป็นทางการ เว็บไซต์เหล่านี้เลียนแบบแพลตฟอร์มของรัฐบาลอย่างน่าเชื่อถือ โดยหลอกให้เหยื่อกรอกข้อมูลที่ละเอียดอ่อน เช่น ชื่อ ที่อยู่ อีเมล หมายเลขโทรศัพท์ วันเกิด และข้อมูลบัตรเครดิตครบถ้วน รวมถึงหมายเลขบัตร วันหมดอายุ และรหัส CVV.

Severity: สูง

System Impact:

- พลเมืองชาวแคนาดา (ผู้ใช้งานทั่วไป)

- เว็บไซต์ราชการของจังหวัด (ถูกปลอมแปลง)

- เครื่องมือค้นหา (ถูกใช้เป็นช่องทางในการโจมตี)

- ระบบการเงิน (ข้อมูลบัตรเครดิตถูกขโมย)

Technical Attack Steps:

- แฮกเกอร์ใช้เทคนิค SEO Poisoning เพื่อให้เว็บไซต์ปลอมปรากฏในการค้นหาของผู้ใช้ เมื่อผู้ใช้ค้นหาตัวเลือกการชำระค่าปรับจราจรของจังหวัด

- ผู้ใช้งานได้รับข้อความ SMS หรือพบโฆษณาที่เป็นอันตรายที่อ้างว่ามีค่าปรับจราจรที่ยังไม่ได้ชำระ โดยมี URL แบบย่อหรือโดเมนที่สะกดผิด (typosquatted) ซึ่งเปลี่ยนเส้นทางไปยังพอร์ทัลชำระเงินปลอม

- เหยื่อถูกหลอกให้เข้าสู่เว็บไซต์ปลอมที่เลียนแบบแพลตฟอร์มของรัฐบาลอย่างแนบเนียน พร้อมโลโก้ของจังหวัดและการออกแบบที่ดูเป็นทางการ

- ชุดเครื่องมือฟิชชิ่งใช้ฟีเจอร์ ‘waiting room’ เพื่อสร้างภาพลวงตาว่ากำลังประมวลผลการค้นหาตั๋วที่ถูกต้อง

- เหยื่อถูกชักจูงให้กรอกข้อมูลส่วนบุคคล (PII) ที่ครอบคลุม รวมถึงชื่อเต็ม ที่อยู่ อีเมล หมายเลขโทรศัพท์ และวันเกิด

- ในขั้นตอนสุดท้าย เว็บไซต์ปลอมจะขอข้อมูลบัตรเครดิตที่สมบูรณ์ รวมถึงหมายเลขบัตร วันหมดอายุ และรหัส CVV ซึ่งข้อมูลทั้งหมดจะถูกดักจับโดยตรงโดยผู้โจมตี

- ข้อมูลทางการเงินและข้อมูลส่วนบุคคลที่ถูกเก็บรวบรวมจะถูกนำไปใช้ในการทำธุรกรรมโดยไม่ได้รับอนุญาตหรือการขโมยข้อมูลส่วนตัว

Recommendations:

Short Term:

- ตรวจสอบความถูกต้องของเว็บไซต์ชำระค่าปรับจราจรอย่างละเอียด โดยการพิมพ์ URL ของเว็บไซต์ราชการโดยตรง แทนการคลิกลิงก์ที่ได้รับจากข้อความหรือโฆษณาที่ไม่รู้จัก

- เปิดใช้งานการแจ้งเตือนการทำธุรกรรมสำหรับบัตรเครดิต เพื่อรับทราบกิจกรรมที่น่าสงสัยได้ทันที

- ตรวจสอบรายการเดินบัญชีบัตรเครดิตและธนาคารอย่างสม่ำเสมอ เพื่อตรวจจับธุรกรรมที่ไม่ได้รับอนุญาต

Long Term:

- องค์กรควรติดตั้งและบังคับใช้ DNS filtering เพื่อบล็อกการเข้าถึงโดเมนที่เป็นอันตรายที่รู้จัก เพื่อป้องกันพนักงานหรือผู้ใช้งานตกเป็นเหยื่อของแคมเปญฟิชชิ่งดังกล่าว

Source: https://cybersecuritynews.com/beware-of-fake-traffic-ticket-portals/

Share this content: