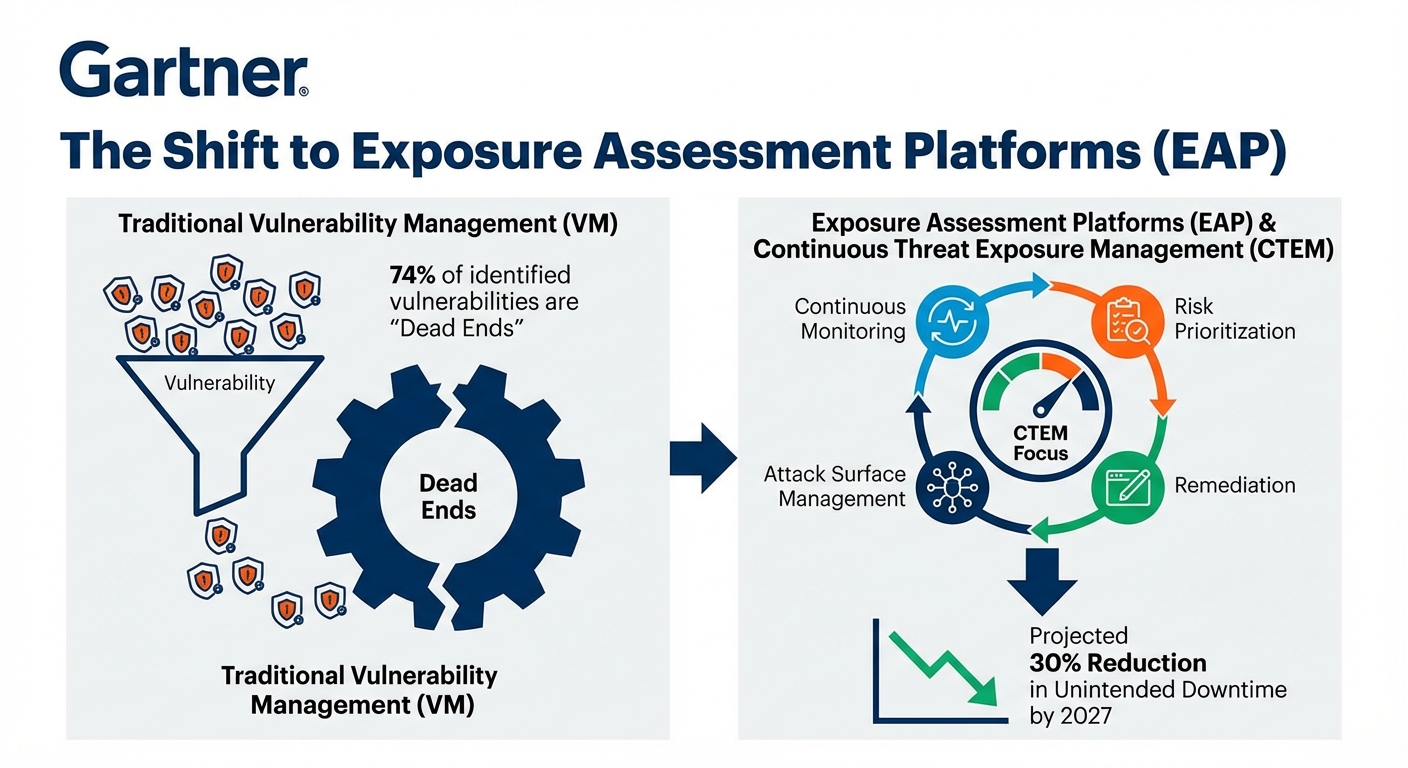

Gartner ได้เปิดตัวหมวดหมู่ใหม่สำหรับแพลตฟอร์มการประเมินความเสี่ยง (Exposure Assessment Platforms – EAP) ซึ่งส่งสัญญาณถึงการเปลี่ยนแปลงจากการจัดการช่องโหว่ (Vulnerability Management – VM) แบบดั้งเดิม รายงานชี้ให้เห็นว่า 74% ของช่องโหว่ที่ระบุเป็น ‘ทางตัน’ ซึ่ง EAP ถูกออกแบบมาเพื่อแก้ไขปัญหานี้โดยมุ่งเน้นที่การบริหารจัดการความเสี่ยงจากการถูกโจมตีอย่างต่อเนื่อง (Continuous Threat Exposure Management – CTEM) และคาดว่าจะลดเวลาหยุดทำงานโดยไม่ตั้งใจลง 30% ภายในปี 2027

Severity: สูง

System Impact:

- ระบบคลาวด์ (Cloud)

- ระบบภายในองค์กร (On-premise)

- ชั้นการจัดการตัวตน (Identity layers)

- เครือข่ายภายใน

- ภาระงานบนคลาวด์ (Cloud workloads)

- ระบบที่หันหน้าออกสู่ผู้ใช้ (User-facing systems)

- สภาพแวดล้อมการพัฒนา (Dev environment)

- สินทรัพย์สำคัญ (Critical assets)

- เครื่องมือด้านไอทีและความปลอดภัย

Technical Attack Steps:

- ผู้โจมตีมักใช้ประโยชน์จากช่องโหว่หลายจุด เช่น การควบคุมที่ไม่รัดกุม, สิทธิ์ที่ไม่สอดคล้องกัน, และจุดบอดในการตรวจจับ

- การสะสมของความเสี่ยง (Exposures) ทั่วทั้งสภาพแวดล้อมสามารถนำไปสู่การเคลื่อนไหวของผู้โจมตีไปยังสินทรัพย์ที่เข้าถึงได้

- EAP จำลองพฤติกรรมของผู้โจมตีเพื่อแสดงให้เห็นว่าความเสี่ยงเริ่มต้นจากที่ใด แพร่กระจายอย่างไร และเงื่อนไขใดที่สนับสนุนการเคลื่อนไหวของผู้โจมตีจากสภาพแวดล้อมที่มีความเสี่ยงต่ำไปยังสินทรัพย์สำคัญ

Recommendations:

Short Term:

- ประเมินและจัดลำดับความสำคัญของช่องโหว่โดยพิจารณาจากบริบทและเส้นทางการโจมตีที่เป็นไปได้ แทนที่จะดูเพียงความรุนแรง

- พิจารณาการใช้แพลตฟอร์ม EAP เพื่อรวมมุมมองความเสี่ยงและระบุช่องโหว่ที่เป็น ‘ทางตัน’ เพื่อหลีกเลี่ยงการเสียเวลาในการแก้ไขที่ไม่จำเป็น

- จัดสรรทรัพยากรการแก้ไขไปยังช่องโหว่ที่มีผลกระทบสูงสุดต่อเส้นทางการโจมตีที่สำคัญของธุรกิจ

Long Term:

- เปลี่ยนผ่านสู่แนวคิดการบริหารจัดการความเสี่ยงจากการถูกโจมตีอย่างต่อเนื่อง (Continuous Threat Exposure Management – CTEM)

- ลงทุนในแพลตฟอร์ม EAP ที่สามารถรวบรวมข้อมูลการค้นพบจากสภาพแวดล้อมต่างๆ เช่น เครือข่ายภายใน, ภาระงานบนคลาวด์, และระบบการจัดการตัวตน

- สร้างกระบวนการจัดลำดับความสำคัญของความเสี่ยงที่อาศัยบริบทของสินทรัพย์, เส้นทางการเข้าถึง, ความสามารถในการใช้ประโยชน์, และความครอบคลุมของการควบคุม

- บูรณาการข้อมูลความเสี่ยงเข้ากับเวิร์กโฟลว์การปฏิบัติงานด้านไอทีและความปลอดภัยเพื่อการแก้ไขและติดตามที่รวดเร็ว

- ติดตามวงจรชีวิตของความเสี่ยง (Exposure lifecycle tracking) เพื่อให้เข้าใจสถานะการแก้ไขและการเปลี่ยนแปลงที่ส่งผลต่อสถานะความปลอดภัย

Source: https://thehackernews.com/2026/01/exposure-assessment-platforms-signal.html

Share this content: