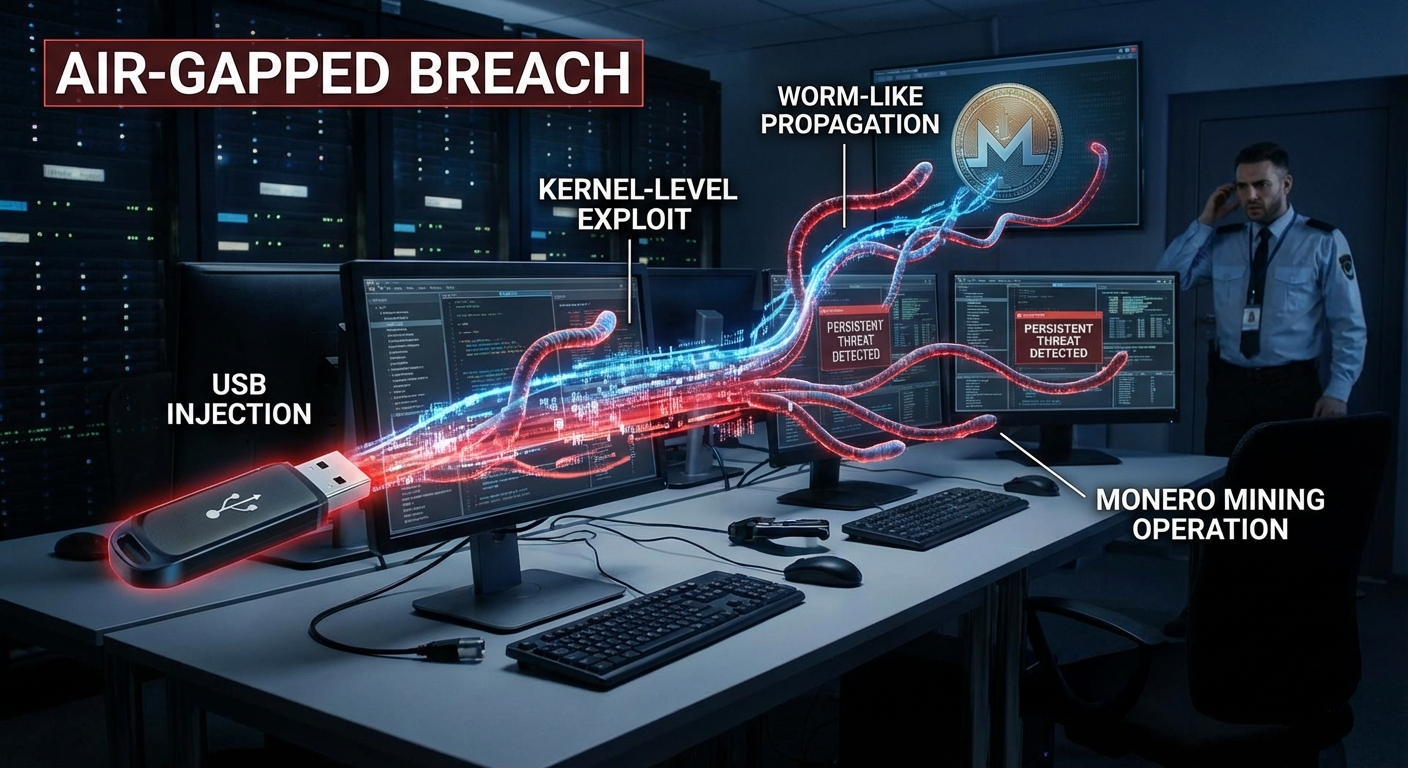

แคมเปญมัลแวร์ขุดคริปโตเคอร์เรนซีที่ซับซ้อนได้เกิดขึ้น โดยพุ่งเป้าไปที่ระบบต่างๆ ผ่านอุปกรณ์จัดเก็บข้อมูลภายนอก และมีความสามารถในการเจาะระบบแม้กระทั่งในสภาพแวดล้อมแบบ Air-Gapped มัลแวร์นี้ทำงานเป็นกระบวนการติดเชื้อหลายขั้นตอน โดยมุ่งเน้นการขุดเหรียญ Monero และสร้างกลไกการคงอยู่เพื่อต่อต้านการกำจัด ซึ่งแตกต่างจากปฏิบัติการ Cryptojacking ทั่วไป เนื่องจากแคมเปญนี้ใช้การโจมตีระดับเคอร์เนลและมีความสามารถในการแพร่กระจายแบบ Worm-like

Severity: สูง

System Impact:

- ระบบที่ใช้ Windows (โดยนัยจาก Windows Defender และการโจมตีระดับเคอร์เนล)

- อุปกรณ์จัดเก็บข้อมูลภายนอก (เช่น USB flash drives, External hard disks)

- ระบบ Air-Gapped

Technical Attack Steps:

- การติดเชื้อเริ่มต้นผ่านชุดซอฟต์แวร์ละเมิดลิขสิทธิ์ที่ปลอมตัวเป็นโปรแกรมสำนักงาน

- มัลแวร์จะติดตั้งส่วนประกอบหลายส่วนที่ทำงานร่วมกันเพื่อรักษาสภาพการติดเชื้อและเพิ่มประสิทธิภาพการขุด

- มีกระบวนการ Watchdog ที่สร้างสถาปัตยกรรมแบบ Self-Healing โดยหากส่วนประกอบหนึ่งถูกยุติ อีกส่วนประกอบหนึ่งจะถูกเรียกให้ทำงานใหม่ภายในไม่กี่วินาที

- แพร่กระจายแบบ Worm-like โดยจะตรวจสอบไดรฟ์ภายนอกที่เชื่อมต่อใหม่ และคัดลอกตัวเองไปยังอุปกรณ์นั้น พร้อมสร้างโฟลเดอร์ที่ซ่อนอยู่และทางลัดที่หลอกลวง

- ใช้ช่องโหว่ระดับเคอร์เนล โดยติดตั้งไดรเวอร์ WinRing0x64.sys ที่มีช่องโหว่ (CVE-2020-14979) เพื่อเข้าถึงสิทธิ์ระดับ Ring 0

- ปรับแต่งประสิทธิภาพการขุด โดยการเข้าถึงเคอร์เนลเพื่อปรับเปลี่ยน CPU Model Specific Registers เพื่อปิดใช้งานฮาร์ดแวร์ Prefechters ที่รบกวนประสิทธิภาพของอัลกอริทึมการขุด RandomX ซึ่งเพิ่ม Hashrate การขุด Monero ได้ 15-50%

- มีการควบคุมตามช่วงเวลา โดยมีการตรวจสอบวันที่ของระบบกับวันที่ 23 ธันวาคม 2025 ซึ่งหลังจากวันดังกล่าว มัลแวร์จะเข้าสู่โหมดทำความสะอาดโดยยุติส่วนประกอบและลบไฟล์ที่ติดตั้ง

Recommendations:

Short Term:

- บังคับใช้ Microsoft’s Vulnerable Driver Blocklist ผ่าน Windows Defender Application Control เพื่อป้องกันการโหลดไดรเวอร์ที่มีช่องโหว่

- ใช้มาตรการควบคุมอุปกรณ์เพื่อจำกัดการใช้งานสื่อบันทึกข้อมูลแบบถอดได้ (Removable Media) เพื่อตัดช่องทางการแพร่กระจายแบบ Worm-like

- กำหนดค่า Web Filtering เพื่อบล็อกการเชื่อมต่อขาออกไปยัง Mining Pools ทั่วไป

Long Term:

- จัดการฝึกอบรมสร้างความตระหนักด้านความปลอดภัยสำหรับผู้ใช้เกี่ยวกับความเสี่ยงของซอฟต์แวร์ละเมิดลิขสิทธิ์

Source: https://cybersecuritynews.com/advanced-crypto-mining-malware/

Share this content: