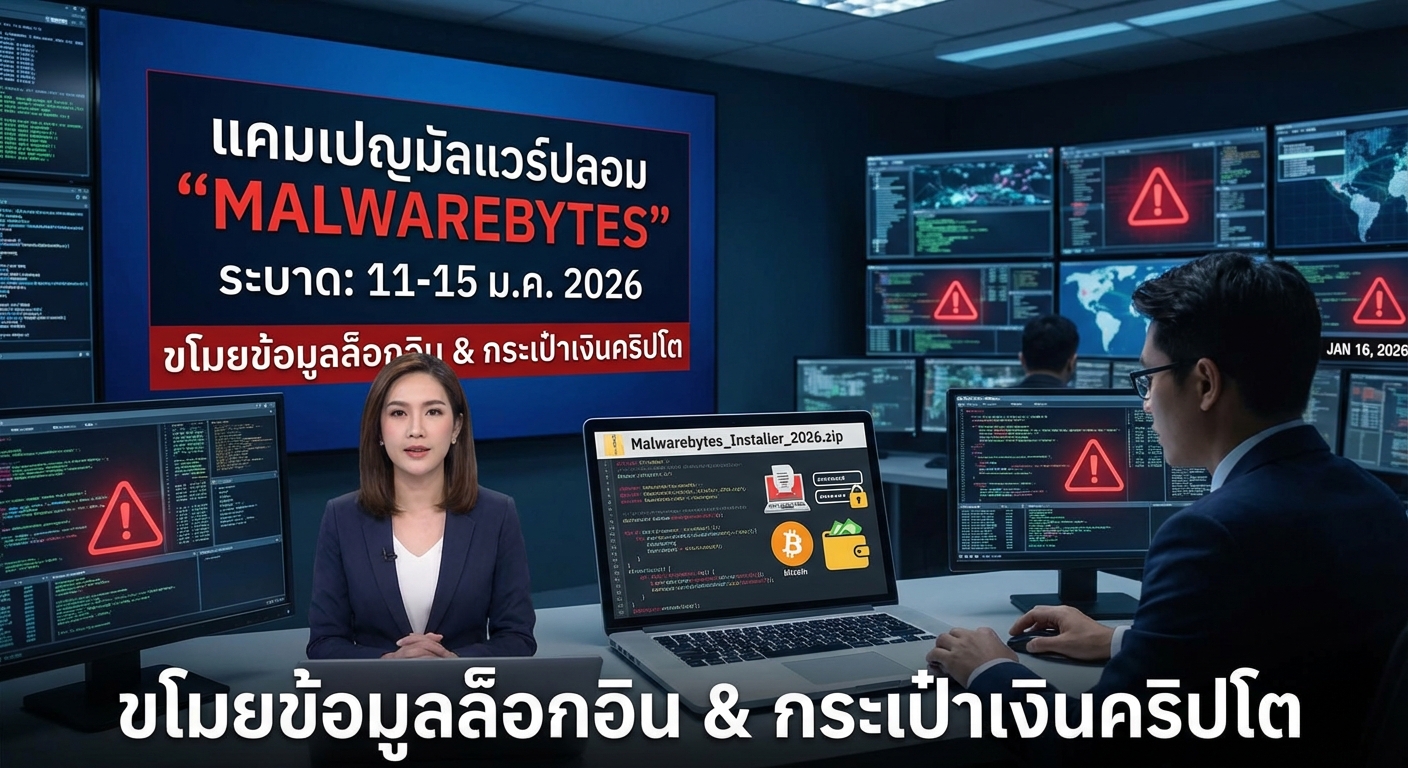

แคมเปญมัลแวร์ใหม่กำลังแพร่กระจาย โดยหลอกให้ผู้ใช้ดาวน์โหลดซอฟต์แวร์ Malwarebytes ปลอม ทำให้ข้อมูลล็อกอินและกระเป๋าเงินดิจิทัลของผู้ใช้ตกอยู่ในความเสี่ยงอย่างร้ายแรง การโจมตีนี้เกิดขึ้นระหว่างวันที่ 11-15 มกราคม 2026 โดยใช้ไฟล์ ZIP ที่ถูกสร้างขึ้นมาเป็นพิเศษเพื่อปลอมเป็นตัวติดตั้ง Malwarebytes ที่ถูกต้อง ซึ่งมัลแวร์ขโมยข้อมูลนี้จะเก็บข้อมูลล็อกอินและกระเป๋าเงินคริปโตของผู้ใช้

Severity: สูง

System Impact:

- ระบบปฏิบัติการ Windows

- ข้อมูลล็อกอินของผู้ใช้

- กระเป๋าเงินดิจิทัล

Technical Attack Steps:

- ผู้คุกคามสร้างไฟล์ ZIP ปลอม โดยแอบอ้างเป็นตัวติดตั้ง Malwarebytes ที่ถูกต้อง (เช่น `malwarebytes-windows-github-io-X.X.X.zip`)

- ผู้ใช้ดาวน์โหลดและรันไฟล์ปฏิบัติการ Malwarebytes ปลอมที่ดูเหมือนของแท้

- การโจมตีใช้เทคนิค DLL sideloading โดย DLL ที่เป็นอันตราย (ชื่อ `CoreMessaging.dll`) ถูกวางไว้ในโฟลเดอร์เดียวกันกับไฟล์ปฏิบัติการ Malwarebytes ของแท้

- เมื่อไฟล์ปฏิบัติการของแท้ถูกเรียกใช้ ระบบปฏิบัติการจะโหลด DLL ที่เป็นอันตรายแทนไฟล์ไลบรารีของแท้

- DLL ที่เป็นอันตรายจะทำการติดตั้งมัลแวร์ขโมยข้อมูล (infostealers) ขั้นที่สอง เพื่อเก็บข้อมูลบัญชีผู้ใช้และกระเป๋าเงินดิจิทัล

Recommendations:

Short Term:

- ดาวน์โหลดซอฟต์แวร์จากแหล่งที่มาที่เป็นทางการเท่านั้น (เช่น เว็บไซต์ผู้พัฒนาโดยตรง)

- ตรวจสอบชื่อไฟล์และนามสกุลของไฟล์ ZIP อย่างรอบคอบก่อนเปิดหรือรัน โดยระวังไฟล์ที่ดูเหมือนของแท้แต่มาจากแหล่งที่ไม่น่าเชื่อถือ

- ระมัดระวังอีเมลหรือข้อความที่ขอให้ดาวน์โหลดซอฟต์แวร์จากลิงก์ที่ไม่รู้จักหรือน่าสงสัย

- ตรวจสอบให้แน่ใจว่าโปรแกรม Antivirus หรือ Endpoint Detection and Response (EDR) ทำงานและอัปเดตเป็นเวอร์ชันล่าสุดเสมอ

Long Term:

- เปิดใช้งานการยืนยันตัวตนแบบหลายปัจจัย (MFA) สำหรับบัญชีทั้งหมดเพื่อเพิ่มชั้นความปลอดภัย

- สำรองข้อมูลสำคัญอย่างสม่ำเสมอไปยังตำแหน่งที่ปลอดภัยและแยกจากเครือข่ายหลัก

- จัดอบรมให้ความรู้ด้านความปลอดภัยทางไซเบอร์แก่ผู้ใช้อย่างต่อเนื่อง โดยเน้นเรื่องการหลอกลวงแบบฟิชชิ่ง การปลอมแปลง และวิธีการตรวจสอบความถูกต้องของซอฟต์แวร์

- ใช้โซลูชัน Endpoint Detection and Response (EDR) ที่มีคุณสมบัติการวิเคราะห์พฤติกรรมมัลแวร์เพื่อตรวจจับและป้องกันการโจมตีแบบ DLL sideloading

- พิจารณาการใช้ Application Whitelisting เพื่อป้องกันการรันโปรแกรมที่ไม่ได้รับอนุญาตบนระบบ

Source: https://cybersecuritynews.com/threat-actors-impersonate-as-malwarebytes/

Share this content: