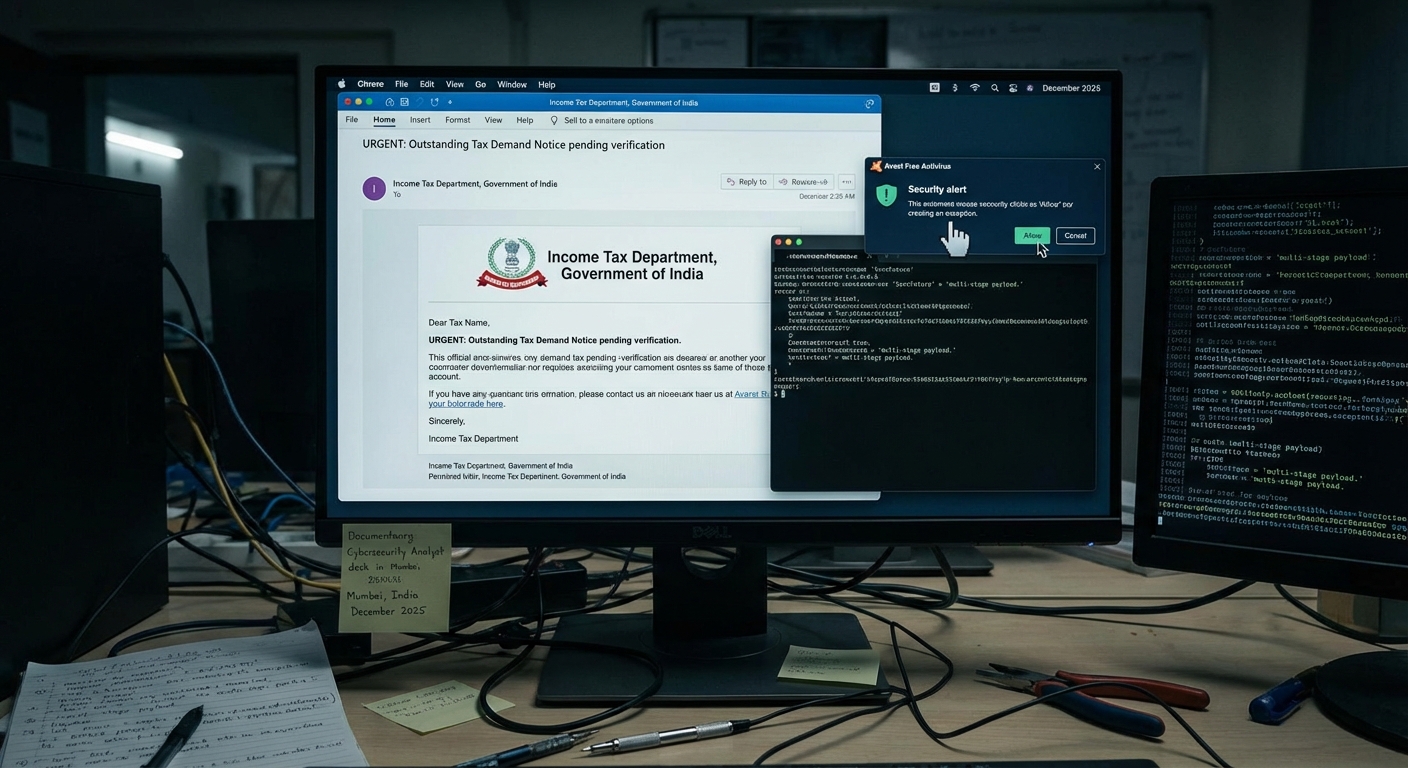

ในเดือนธันวาคม 2025 นักวิจัยด้านภัยคุกคามได้เปิดเผยปฏิบัติการจารกรรมข้อมูลที่น่ากังวล โดยพุ่งเป้าไปที่ผู้ใช้งานในอินเดียผ่านแคมเปญฟิชชิงที่มีความซับซ้อน แคมเปญนี้มีชื่อว่า ‘SyncFuture’ ซึ่งแสดงให้เห็นว่าอาชญากรไซเบอร์สามารถใช้ซอฟต์แวร์ทางธุรกิจที่ถูกต้องตามกฎหมายเป็นพาหะในการโจมตีด้วยมัลแวร์ขั้นสูงได้อย่างไร ผู้โจมตีได้ส่งอีเมลหลอกลวงที่แอบอ้างเป็นกรมสรรพากรของอินเดีย เพื่อล่อลวงเหยื่อให้ดาวน์โหลดไฟล์ที่เป็นอันตรายซึ่งประกอบด้วยโค้ดมัลแวร์หลายขั้นตอน สิ่งที่น่าสนใจคือมัลแวร์สามารถหลบเลี่ยงการตรวจจับของ Avast Free Antivirus โดยการจำลองการเคลื่อนไหวและการคลิกเมาส์อัตโนมัติเพื่อสร้างข้อยกเว้นความปลอดภัย ทำให้เครื่องมือของผู้คุกคามสามารถทำงานได้โดยไม่ถูกตรวจจับและคงการเข้าถึงระยะยาวได้.

Severity: สูง

System Impact:

- ผู้ใช้งานในอินเดีย

- คอมพิวเตอร์ที่ติดเชื้อ

- ซอฟต์แวร์ Avast Free Antivirus

Technical Attack Steps:

- ผู้โจมตีส่งอีเมลฟิชชิงที่แอบอ้างเป็นกรมสรรพากรของอินเดีย

- เหยื่อถูกหลอกให้ดาวน์โหลดไฟล์ ZIP ที่ดูเหมือนเอกสารราชการ

- ไฟล์ ZIP มีไฟล์ปฏิบัติการที่เป็นอาวุธ (weaponized executable) ซึ่งเริ่มลำดับการโจมตีด้วยมัลแวร์หลายขั้นตอน

- มัลแวร์ตรวจจับว่ามี Avast Free Antivirus ทำงานอยู่บนเครื่องของเหยื่อ

- มัลแวร์จำลองการเคลื่อนไหวของเมาส์และคลิกบนอินเทอร์เฟซของ Avast เพื่อสร้างข้อยกเว้นความปลอดภัย

- มัลแวร์เพิ่มตัวเองลงในรายการยกเว้นของ Avast เพื่อหลีกเลี่ยงการตรวจจับ

- ผู้โจมตีใช้แพลตฟอร์มการจัดการองค์กรที่ถูกต้องตามกฎหมายเป็นเพย์โหลดสุดท้าย เพื่อเข้าควบคุมคอมพิวเตอร์ที่ติดเชื้อและคงสิทธิ์การเข้าถึงระยะยาว

Recommendations:

Short Term:

- ระมัดระวังเป็นพิเศษสำหรับอีเมลฟิชชิง โดยเฉพาะที่แอบอ้างหน่วยงานรัฐบาลหรือองค์กรที่น่าเชื่อถือ

- ห้ามเปิดไฟล์แนบหรือคลิกลิงก์ในอีเมลที่น่าสงสัย

- ตรวจสอบความถูกต้องของผู้ส่งอีเมลและเนื้อหาของอีเมลอย่างละเอียดก่อนดำเนินการใดๆ

- ตรวจสอบและยืนยันการแจ้งเตือนจากซอฟต์แวร์ป้องกันไวรัสอย่างรอบคอบก่อนที่จะทำการเปลี่ยนแปลงการตั้งค่า

Long Term:

- นำมาตรการรักษาความปลอดภัยอีเมลขั้นสูง เช่น DMARC, DKIM, SPF มาใช้เพื่อลดความเสี่ยงจากอีเมลฟิชชิง

- ใช้โซลูชัน Endpoint Detection and Response (EDR) ที่สามารถตรวจจับและตอบสนองต่อพฤติกรรมที่ผิดปกติบนอุปกรณ์ปลายทางได้

- ให้การฝึกอบรมและสร้างความตระหนักรู้ด้านความปลอดภัยทางไซเบอร์แก่ผู้ใช้งานอย่างต่อเนื่อง เพื่อให้เข้าใจถึงเทคนิคการโจมตีแบบวิศวกรรมสังคม (social engineering)

- อัปเดตและแพตช์ระบบปฏิบัติการ ซอฟต์แวร์ และแอปพลิเคชันทั้งหมดอย่างสม่ำเสมอ เพื่อแก้ไขช่องโหว่ที่ทราบ

- ทบทวนและกำหนดค่าโปรแกรมป้องกันไวรัสและซอฟต์แวร์รักษาความปลอดภัยอื่นๆ ให้เข้มงวด เพื่อป้องกันการแก้ไขหรือปิดใช้งานโดยไม่ได้รับอนุญาต

Source: https://cybersecuritynews.com/syncfuture-campaign-weaponizing-security-software/

Share this content: