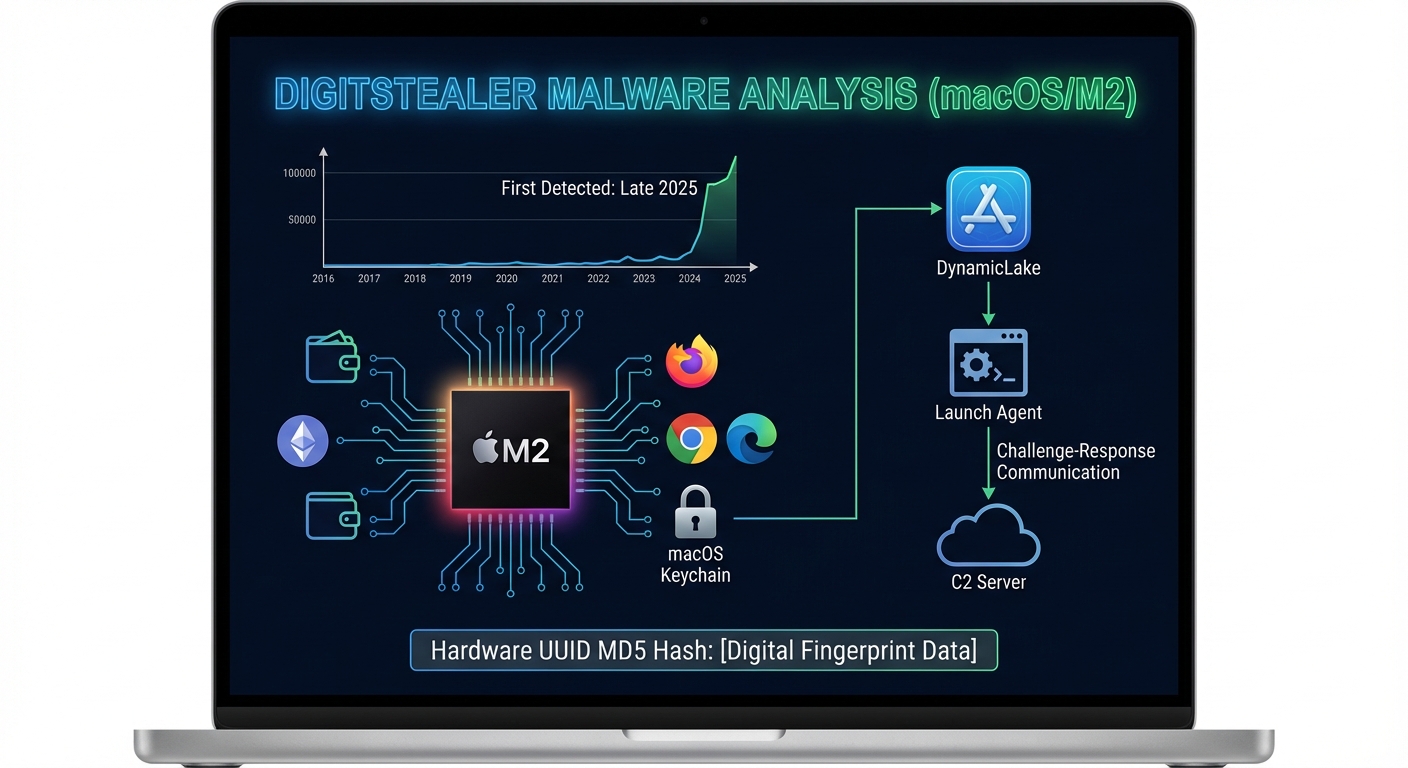

DigitStealer เป็นมัลแวร์ขโมยข้อมูลที่ซับซ้อน ซึ่งมุ่งเป้าไปที่ระบบปฏิบัติการ macOS โดยเฉพาะอุปกรณ์ Apple M2 นับตั้งแต่ปรากฏตัวครั้งแรกเมื่อปลายปี 2025 มัลแวร์นี้ได้เพิ่มกิจกรรมอย่างมีนัยสำคัญ โดยขโมยข้อมูลสำคัญของผู้ใช้ เช่น ข้อมูลจากกระเป๋าเงินดิจิทัล 18 สกุล, ข้อมูลเบราว์เซอร์ และรายการ Keychain ของ macOS การโจมตีเริ่มต้นด้วยการปลอมแปลงมัลแวร์เป็นแอปพลิเคชันที่ถูกต้อง (เช่น ‘DynamicLake’) และหลังจากติดตั้ง มัลแวร์จะสร้าง Launch Agent เพื่อให้สามารถทำงานได้อย่างต่อเนื่องและสื่อสารกับเซิร์ฟเวอร์ Command and Control (C2) การวิเคราะห์โครงสร้างพื้นฐานของมัลแวร์เผยให้เห็นว่ามีการดำเนินการจากส่วนตัวหรือทีมขนาดเล็ก ซึ่งแตกต่างจากโมเดล Malware-as-a-Service โดยใช้ระบบ Challenge-Response ในการสื่อสารกับ C2 เพื่อหลีกเลี่ยงการตรวจจับและวิเคราะห์ นอกจากนี้ยังส่งค่าแฮช MD5 ของฮาร์ดแวร์ UUID ของระบบไปยัง C2 เพื่อสร้าง Digital Fingerprint สำหรับการติดตาม

Severity: สูง

System Impact:

- ระบบ macOS

- อุปกรณ์ Apple M2

- กระเป๋าเงินดิจิทัล (18 สกุล)

- ข้อมูลเบราว์เซอร์

- macOS Keychain

Technical Attack Steps:

- **การแพร่กระจาย:** มัลแวร์ถูกเผยแพร่โดยปลอมแปลงเป็นแอปพลิเคชันที่ถูกต้อง เช่น “DynamicLake”

- **การติดตั้งและการคงอยู่:** เมื่อผู้ใช้ติดตั้งซอฟต์แวร์ที่ถูกบุกรุก มัลแวร์จะเริ่มกระบวนการติดเชื้อหลายขั้นตอนและสร้าง Launch Agent เพื่อคงอยู่บนเครื่องของเหยื่อ

- **การเชื่อมต่อกับ C2:** มัลแวร์จะเชื่อมต่อกับเซิร์ฟเวอร์ Command and Control (C2) ทุก 10 วินาที ผ่าน 4 API endpoints (`/api/credentials`, `/api/grabber`, `/api/poll`, และ `/api/log`) เพื่อรับ AppleScript หรือ JavaScript payloads

- **การขโมยข้อมูล:** ดำเนินการขโมยข้อมูลละเอียดอ่อน เช่น กระเป๋าเงินดิจิทัล, ข้อมูลเบราว์เซอร์, และ macOS keychain entries

- **กลไกหลีกเลี่ยงการตรวจจับ:** มัลแวร์ใช้ระบบ Challenge-Response โดยเซิร์ฟเวอร์จะส่ง “challenge” และระดับความซับซ้อนให้ไคลเอนต์ มัลแวร์ต้องแก้ปริศนาการคำนวณ (hashing) เพื่อให้ได้ Session Token ที่ถูกต้องก่อนที่จะสามารถสื่อสารและรับคำสั่งได้

- **การระบุตัวตนระบบ:** มัลแวร์ส่งค่าแฮช MD5 ของฮาร์ดแวร์ UUID ของระบบไปยัง C2 เพื่อสร้าง Digital Fingerprint สำหรับการติดตาม

Recommendations:

Short Term:

- หลีกเลี่ยงการติดตั้งซอฟต์แวร์จากแหล่งที่ไม่น่าเชื่อถือ และตรวจสอบความถูกต้องของแอปพลิเคชันก่อนติดตั้งเสมอ

- อัปเดตระบบปฏิบัติการ macOS และแอปพลิเคชันทั้งหมดให้เป็นเวอร์ชันล่าสุดอยู่เสมอ เพื่ออุดช่องโหว่ด้านความปลอดภัย

- ใช้โปรแกรมป้องกันมัลแวร์ (Antivirus/Anti-Malware) ที่น่าเชื่อถือและอัปเดตฐานข้อมูลอย่างสม่ำเสมอ

Long Term:

- ใช้โซลูชัน Endpoint Detection and Response (EDR) เพื่อตรวจจับพฤติกรรมที่ผิดปกติของมัลแวร์บนอุปกรณ์

- ให้ความรู้แก่ผู้ใช้เกี่ยวกับการระบุแอปพลิเคชันปลอม ฟิชชิ่ง และการปฏิบัติงานด้านความปลอดภัยไซเบอร์ที่ดี

- ใช้การตรวจสอบสิทธิ์แบบหลายปัจจัย (Multi-Factor Authentication – MFA) สำหรับบัญชีที่สำคัญ โดยเฉพาะกระเป๋าเงินดิจิทัลและบริการคลาวด์

- เฝ้าระวัง Indicator of Compromise (IoC) ที่เกี่ยวข้องกับโครงสร้างพื้นฐานของ DigitStealer และบล็อกการเชื่อมต่อกับ C2 ที่รู้จัก

- พิจารณาใช้โซลูชันการจัดการสิทธิ์การเข้าถึง (Privileged Access Management – PAM) เพื่อปกป้อง Keychain และข้อมูลละเอียดอ่อนอื่นๆ

Source: https://cybersecuritynews.com/digitstealer-gains-attention/

Share this content: