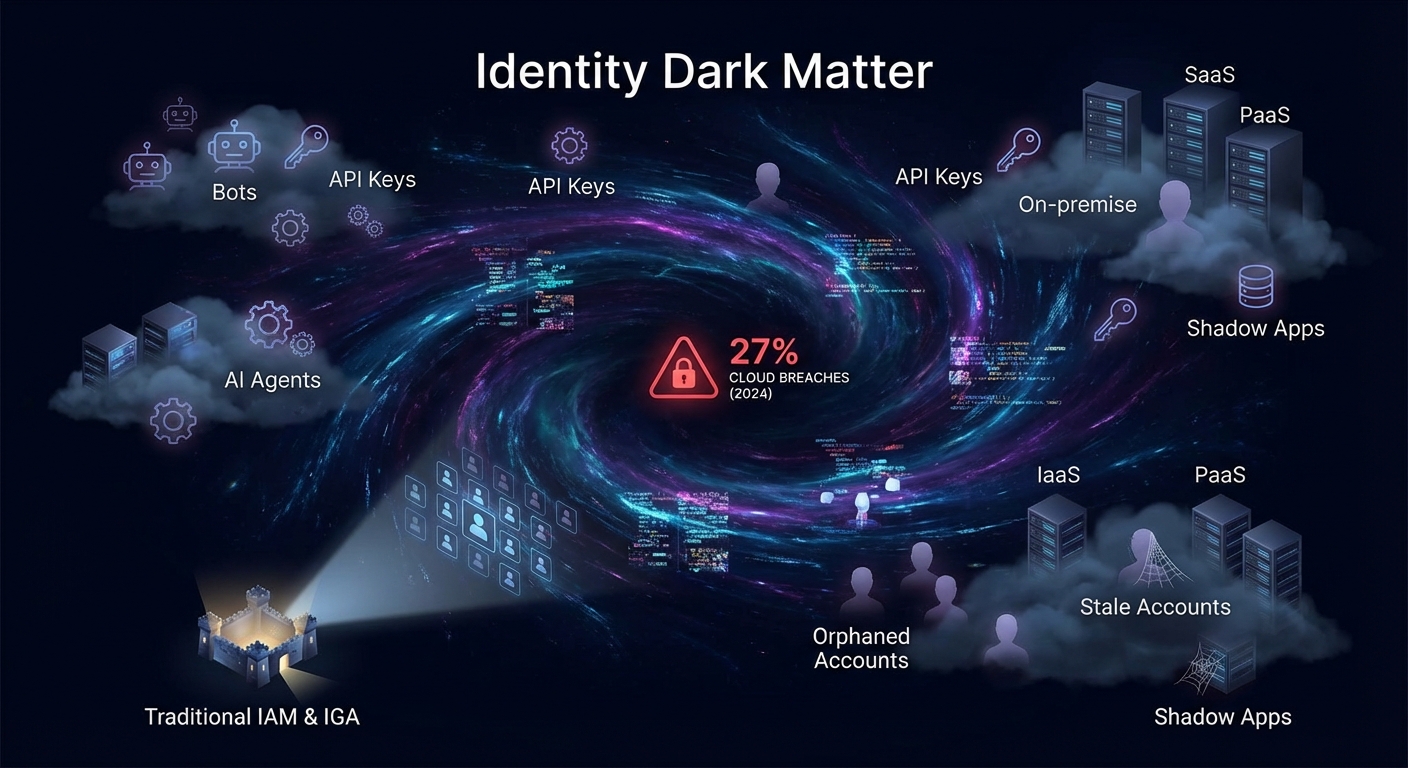

Identity Dark Matter หมายถึงกลุ่มของข้อมูลประจำตัว (Identity) ทั้งของมนุษย์และไม่ใช่ของมนุษย์ที่ไม่ได้รับการจัดการอย่างเหมาะสม ซึ่งกระจัดกระจายอยู่ในสภาพแวดล้อม IT ที่หลากหลาย เช่น แอปพลิเคชัน SaaS, ระบบ On-premise, IaaS, PaaS, แอปพลิเคชันที่พัฒนาขึ้นเอง และ Shadow Apps เครื่องมือ IAM (Identity and Access Management) และ IGA (Identity Governance and Administration) แบบดั้งเดิมมักจะจัดการได้เพียงส่วนที่ถูกควบคุมเท่านั้น ทำให้ส่วนที่เหลือเป็นจุดบอดสำคัญด้านความปลอดภัย โดยเฉพาะอย่างยิ่ง Non-Human Identities (NHIs) เช่น API, บอท, Service Accounts และ Agent-AI Entities ซึ่งมักถูกสร้างและละเลยโดยไม่มีการกำกับดูแล นอกจากนี้ บัญชีที่ถูกทอดทิ้ง (Orphaned Accounts) และบัญชีที่ไม่ได้ใช้งาน (Stale Accounts) ก็เป็นส่วนหนึ่งของปัญหา ซึ่งในปี 2024 มีรายงานว่า 27% ของการละเมิดความปลอดภัยในคลาวด์เกิดจากการใช้ข้อมูลประจำตัวเหล่านี้ในทางที่ผิด ทำให้เกิดความเสี่ยงสูงจากการที่ข้อมูลประจำตัวถูกนำไปใช้ในทางที่ผิด การขาดการมองเห็น และความล้มเหลวในการปฏิบัติตามข้อกำหนดและการตอบสนองต่อเหตุการณ์

Severity: สูง

System Impact:

- SaaS applications (แอปพลิเคชัน SaaS)

- On-premise systems (ระบบ On-premise)

- IaaS (Infrastructure as a Service)

- PaaS (Platform as a Service)

- Home-grown applications (แอปพลิเคชันที่พัฒนาขึ้นเอง)

- Shadow applications (Shadow Apps)

- Cloud environments (สภาพแวดล้อมคลาวด์)

- APIs

- Bots

- Service Accounts

- Agent-AI processes

Technical Attack Steps:

- ผู้โจมตีใช้ประโยชน์จากบัญชีที่ถูกทอดทิ้ง (Orphaned Accounts) หรือบัญชีที่ไม่ได้ใช้งาน (Stale Accounts) ซึ่งอยู่นอกเหนือการกำกับดูแล เพื่อเข้าถึงระบบคลาวด์และทรัพยากรเครือข่าย

- การใช้ข้อมูลประจำตัว (credentials) ที่รั่วไหลหรือถูกขโมยจาก Identity Dark Matter เพื่อทำการยืนยันตัวตนที่ผิดกฎหมายและเข้าถึงระบบที่ถูกเป้าหมาย

- เมื่อเข้าถึงระบบได้สำเร็จ ผู้โจมตีจะใช้ข้อมูลประจำตัวที่ไม่ได้รับการตรวจสอบเพื่อทำการเคลื่อนที่ในแนวนอน (Lateral Movement) ภายในเครือข่าย เพื่อค้นหาและเข้าถึงสินทรัพย์ที่มีคุณค่าเพิ่มเติม

- การยกระดับสิทธิ์ (Privilege Escalation) โดยใช้สิทธิ์ของบัญชีที่ถูกควบคุมซึ่งมีสิทธิ์เกินความจำเป็นหรือไม่ได้ถูกตรวจสอบ เพื่อเข้าถึงข้อมูลหรือฟังก์ชันที่มีความสำคัญสูง

- การโจมตีผ่าน Non-Human Identities (NHIs) เช่น API Keys, Service Accounts หรือ Agent-AI Entities ที่ไม่ได้รับการกำกับดูแล เพื่อหลีกเลี่ยงการตรวจจับและดำเนินการโจมตีแบบอัตโนมัติ

Recommendations:

Short Term:

Long Term:

- เปลี่ยนจากการจัดการ Identity แบบ Configuration-based IAM ไปสู่ธรรมาภิบาลที่อิงหลักฐาน (evidence-based governance) ด้วยการนำ Identity Observability มาใช้

- รวบรวมข้อมูล Telemetry โดยตรงจากทุกแอปพลิเคชันในองค์กร ไม่ใช่แค่จาก IAM Connectors มาตรฐานเท่านั้น เพื่อให้มองเห็นได้ครอบคลุมทุกส่วน

- สร้าง Audit Trails ที่ครบวงจรและรวมศูนย์ เพื่อแสดงให้เห็นว่าใครเข้าถึงอะไร เมื่อใด และด้วยเหตุผลใด เพื่อให้เกิดความโปร่งใสและสามารถตรวจสอบได้

- ขยายการควบคุมด้าน Identity ให้ครอบคลุมทุกข้อมูลประจำตัว ทั้งที่ถูกจัดการ ไม่ถูกจัดการ และข้อมูลประจำตัวของ Agent-AI เพื่อให้การกำกับดูแลเป็นไปอย่างทั่วถึง

Source: https://thehackernews.com/2026/01/what-is-identity-dark-matter.html

Share this content: