ผู้โจมตีแฮก Repository ของ GitHub Desktop เพื่อแพร่กระจายมัลแวร์ในรูปแบบ Official Installer

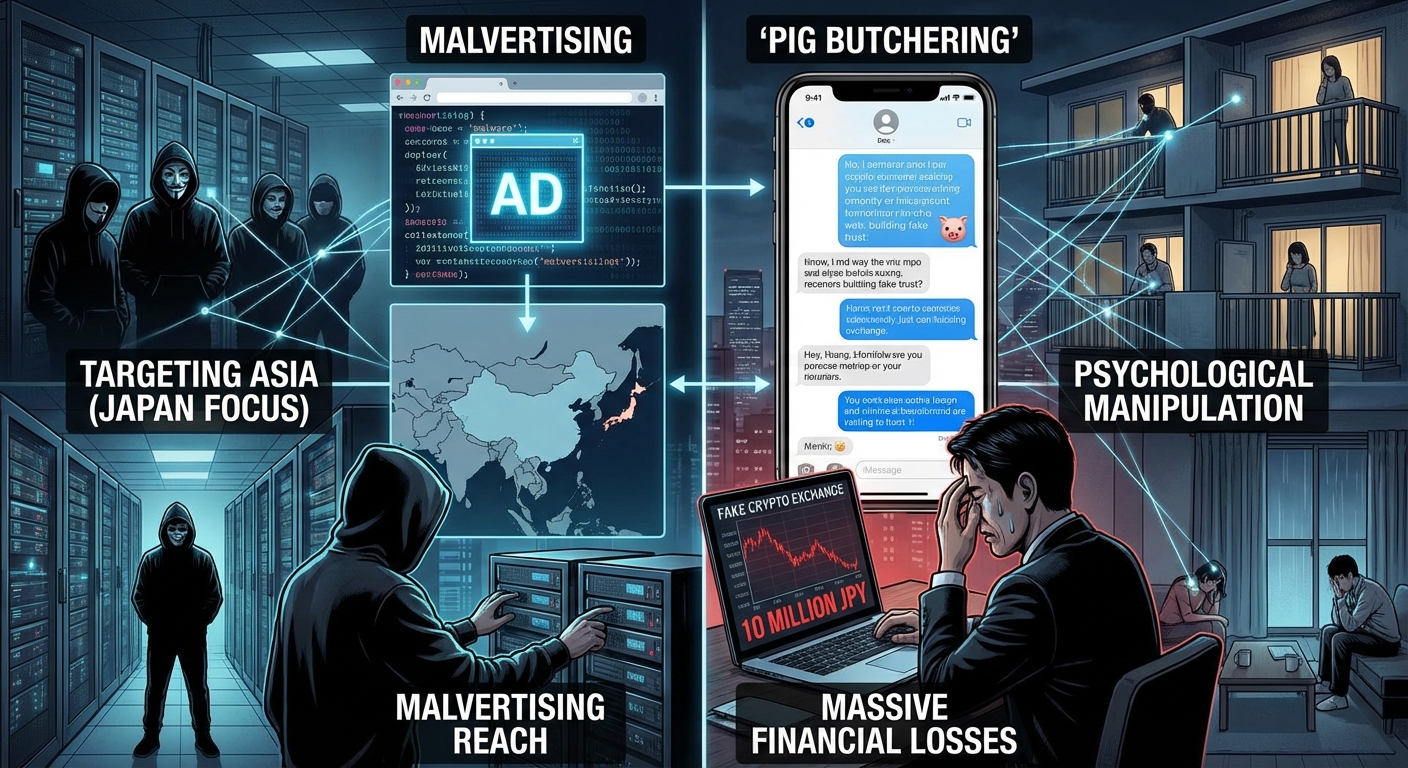

อาชญากรไซเบอร์กำลังใช้ช่องโหว่ในวิธีการทำงานของ GitHub เพื่อหลอกลวงนักพัฒนาให้ดาวน์โหลดมัลแวร์ที่ปลอมเป็นโปรแกรมติดตั้ง GitHub Desktop อย่างเป็นทางการ การโจมตีนี้เกิดขึ้นระหว่างเดือนกันยายนถึงตุลาคม 2025 โดยมุ่งเป้าไปที่ผู้ใช้ในยุโรปและเขตเศรษฐกิจยุโรปเป็นหลัก ก่อนจะแพร่กระจายไปยังญี่ปุ่นและภูมิภาคอื่นๆ การโจมตีใช้เทคนิค ‘repo squatting’ และกลยุทธ์การหลบเลี่ยงการตรวจจับที่ซับซ้อน รวมถึงเทคนิคต่อต้านการวิเคราะห์มัลแวร์โดยใช้ GPU (GPUGate) เพื่อส่งมอบมัลแวร์ประเภท .NET multi-stage…

Nike investigates data breach after extortion gang leaks files

Nike กำลังสอบสวนเหตุการณ์ ‘ความปลอดภัยทางไซเบอร์ที่อาจเกิดขึ้น’ หลังจากที่กลุ่มกรรโชกข้อมูล World Leaks ได้เผยแพร่ไฟล์ขนาด 1.4 TB ที่อ้างว่าขโมยมาจากบริษัทยักษ์ใหญ่ด้านชุดกีฬาแห่งนี้ กลุ่ม World Leaks อ้างว่าได้ขโมยไฟล์องค์กรเกือบ 190,000 ไฟล์ที่ให้ข้อมูลเกี่ยวกับการดำเนินธุรกิจของ Nike อย่างไรก็ตาม รายชื่อของ Nike…

Attackers Exploiting React2Shell Vulnerability to Attack IT Sectors

ผู้ไม่หวังดีกำลังใช้ประโยชน์จากช่องโหว่ร้ายแรง React2Shell (CVE-2025-55182) ซึ่งมีอยู่ในโปรโตคอล Flight ของ React Server Components เพื่อรันโค้ดที่ไม่ได้รับอนุญาตบนเซิร์ฟเวอร์ที่อ่อนแอ การโจมตีนี้พุ่งเป้าไปที่บริษัทในภาคประกันภัย อีคอมเมิร์ซ และไอที โดยแพร่กระจายมัลแวร์ขุดคริปโต XMRig บอตเน็ต (RustoBot, Kaiji) และเครื่องมือเข้าถึงระยะไกล (CrossC2,…

จากรหัสสู่ความหวาดกลัว: จิตวิทยาเบื้องหลังการกรรโชกเรียกค่าไถ่สมัยใหม่

แรนซัมแวร์ยุคใหม่ได้เปลี่ยนจากการเข้ารหัสไฟล์เป็นการกรรโชกทางจิตวิทยาที่ซับซ้อน ผู้โจมตีใช้วิธีการขโมยข้อมูล ความรับผิดชอบทางกฎหมาย และความกลัวในการเปิดเผยข้อมูล เพื่อบีบเหยื่อให้จ่ายค่าไถ่ ทำให้แผนการรับมือแบบดั้งเดิมที่เน้นการกู้คืนข้อมูลจากแบ็คอัพนั้นล้าสมัย การโจมตีมีความเป็นระบบมากขึ้น มีการทำงานร่วมกันระหว่างกลุ่มต่างๆ และใช้กลยุทธ์ที่หลากหลาย รวมถึงการประจานสาธารณะและการแสวงหาประโยชน์จากการตั้งค่าที่ไม่ถูกต้อง เป้าหมายหลักเปลี่ยนจากการขัดขวางทางเทคนิคไปสู่การสร้างความเสียหายทางจิตใจและชื่อเสียงสูงสุด Severity: วิกฤต System Impact: การเปิดเผยข้อมูล (Data Exposure) ความรับผิดชอบทางกฎหมาย (Legal…

เซิร์ฟเวอร์ SmarterMail กว่า 6,000 แห่งเสี่ยงต่อการถูกโจมตีแบบยึดครองโดยอัตโนมัติ

องค์กรด้านความปลอดภัยไม่แสวงหาผลกำไร Shadowserver ตรวจพบเซิร์ฟเวอร์ SmarterMail กว่า 6,000 แห่งที่เปิดเผยสู่สาธารณะทางออนไลน์ และมีความเสี่ยงสูงที่จะถูกโจมตีโดยใช้ช่องโหว่การข้ามการยืนยันตัวตนที่ร้ายแรง (CVE-2026-23760) ซึ่งอนุญาตให้ผู้โจมตีที่ไม่มีการยืนยันตัวตนสามารถยึดครองบัญชีผู้ดูแลระบบและดำเนินการโค้ดจากระยะไกลได้ ช่องโหว่นี้กำลังถูกใช้ประโยชน์ในการโจมตีจริง และ CISA ได้เพิ่มช่องโหว่นี้ในรายการช่องโหว่ที่ถูกใช้ประโยชน์แล้ว โดยกำหนดให้หน่วยงานรัฐบาลสหรัฐฯ ต้องแก้ไขภายในสามสัปดาห์. Severity: วิกฤต (Critical) System…

ClickFix Attacks Expand Using Fake CAPTCHAs, Microsoft Scripts, and Trusted Web Services

นักวิจัยด้านความปลอดภัยทางไซเบอร์ได้เปิดเผยรายละเอียดของแคมเปญใหม่ที่ผสมผสานเทคนิคหลอกลวง ‘ClickFix’ ด้วย CAPTCHA ปลอม เข้ากับการใช้สคริปต์ Microsoft Application Virtualization (App-V) ที่มีการลงนาม เพื่อกระจายมัลแวร์ขโมยข้อมูล Amatera การโจมตีนี้ใช้ประโยชน์จากการกระทำของผู้ใช้ที่ถูกหลอกและส่วนประกอบระบบที่น่าเชื่อถือเพื่อหลีกเลี่ยงการตรวจจับ แคมเปญ ClickFix ยังคงพัฒนาอย่างต่อเนื่อง โดยมีรูปแบบต่างๆ เช่น JackFix,…

การโจมตี Deepfake Phishing รูปแบบใหม่ผ่าน Zoom หรือ Microsoft Teams พุ่งเป้าไปที่ผู้ใช้ Bitcoin

แคมเปญฟิชชิ่งอันตรายนี้กำลังพุ่งเป้าไปที่ผู้ถือสกุลเงินดิจิทัล โดยใช้เทคโนโลยี AI เพื่อสร้างวิดีโอ Deepfake ของบุคคลที่เหยื่อไว้วางใจ การโจมตีเริ่มต้นจากการได้รับคำเชิญวิดีโอคอลผ่าน Telegram ซึ่งนำไปสู่การสนทนาผ่าน Zoom หรือ Microsoft Teams ที่มีการปลอมแปลงใบหน้าและเสียง ผู้โจมตีจะอ้างว่ามีปัญหาด้านเสียงและหลอกให้เหยื่อดาวน์โหลดและติดตั้งซอฟต์แวร์อันตราย ซึ่งจะทำให้ผู้โจมตีสามารถเข้าควบคุมคอมพิวเตอร์ของเหยื่อและขโมยกระเป๋าเงิน Bitcoin ข้อมูลรับรอง และบัญชี Telegram…

Have I Been Pwned: การละเมิดข้อมูล SoundCloud ส่งผลกระทบต่อ 29.8 ล้านบัญชี

แฮกเกอร์ได้ขโมยข้อมูลส่วนบุคคลและข้อมูลติดต่อของผู้ใช้ SoundCloud กว่า 29.8 ล้านบัญชี หลังจากการเจาะระบบแพลตฟอร์มสตรีมมิ่งเสียง Severity: สูง System Impact: SoundCloud (แพลตฟอร์มสตรีมมิ่งเสียง) ระบบของ SoundCloud แดชบอร์ดบริการเสริม (ancillary service dashboard) Technical Attack…

CTEM in Practice: Prioritization, Validation, and Outcomes That Matter

บทความนี้อธิบายถึง Continuous Threat Exposure Management (CTEM) ซึ่งเป็นแนวทางต่อเนื่องที่ช่วยให้ทีมรักษาความปลอดภัยทางไซเบอร์สามารถระบุ จัดลำดับความสำคัญ และตรวจสอบความเสี่ยงที่สามารถถูกโจมตีได้ โดยใช้ข้อมูลภัยคุกคามและการทดสอบ CTEM เปลี่ยนจากการมองหาภัยคุกคามและช่องโหว่แยกกัน ไปสู่การจัดการความเสี่ยงตามการเปิดเผยข้อมูลที่แท้จริง โดยมีเป้าหมายเพื่อลดความเสี่ยงทางไซเบอร์โดยรวมผ่านวงจร 5 ขั้นตอน: การกำหนดขอบเขต การค้นพบ การจัดลำดับความสำคัญ การตรวจสอบ…

Node.js 25.5.0 Released Update Root Certificates and New Command-Line Flags

Node.js เวอร์ชัน 25.5.0 ได้รับการเผยแพร่เมื่อวันที่ 26 มกราคม 2026 โดยมาพร้อมกับการปรับปรุงที่เน้นนักพัฒนาและอัปเดตด้านความปลอดภัยที่สำคัญ การอัปเดตนี้ให้ความสำคัญกับการบรรจุแอปพลิเคชันที่ง่ายขึ้นผ่านแฟล็กบรรทัดคำสั่งใหม่ (–build-sea) ซึ่งช่วยลดความซับซ้อนในการสร้าง Single Executable Applications (SEA) พร้อมทั้งรักษามาตรฐานความปลอดภัยของการเข้ารหัสผ่านการอัปเดต Certificate Authority ล่าสุดเป็น NSS…