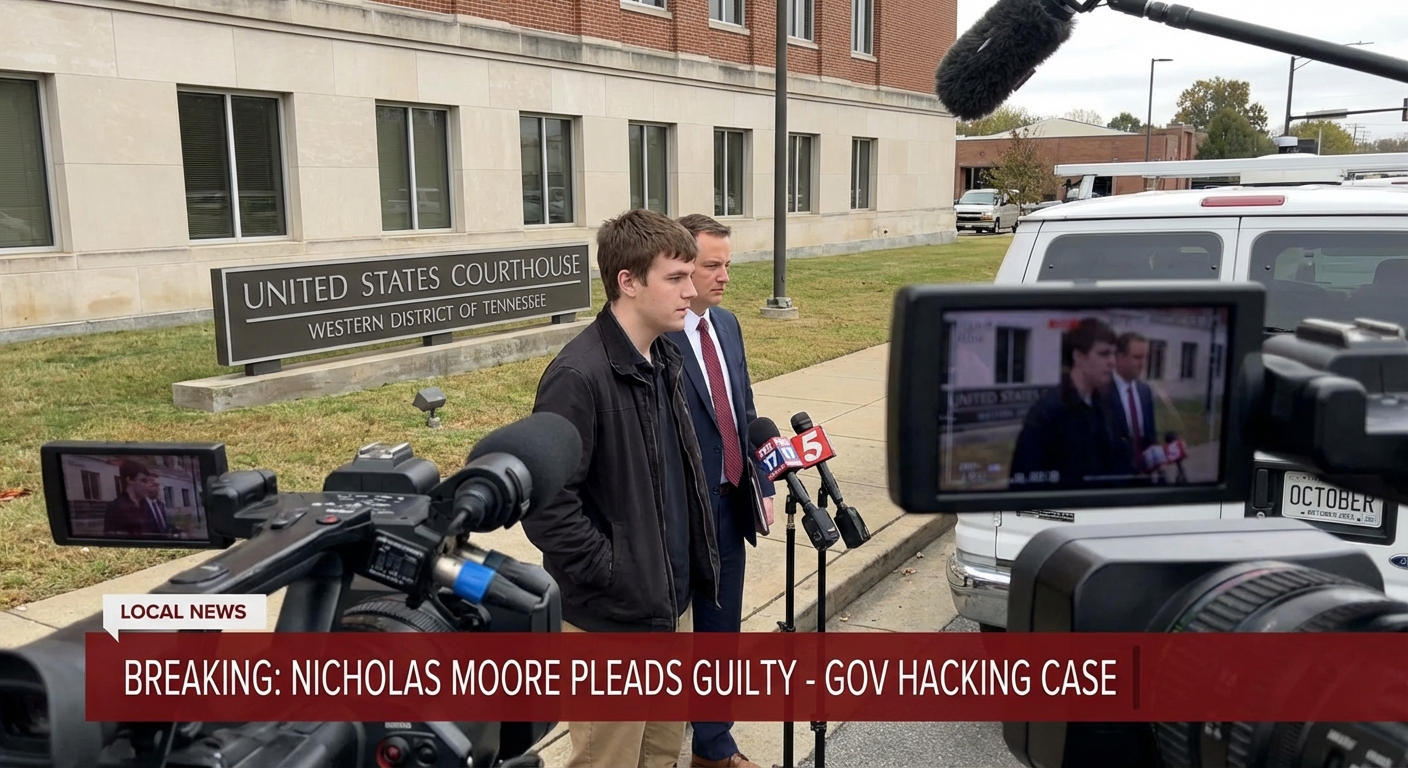

Nicholas Moore วัย 24 ปีจาก Springfield, Tennessee ได้สารภาพผิดในข้อหาเข้าถึงคอมพิวเตอร์โดยไม่ได้รับอนุญาตและฉ้อโกง ซึ่งถือเป็นคดีสำคัญของการละเมิดความปลอดภัยทางไซเบอร์ของรัฐบาล Moore ได้แฮกเข้าสู่ระบบของรัฐบาลสหรัฐฯ หลายระบบและเปิดเผยข้อมูลที่ละเอียดอ่อนต่อสาธารณะผ่านโซเชียลมีเดีย เผยให้เห็นถึงช่องโหว่ร้ายแรงในโครงสร้างพื้นฐานดิจิทัลของรัฐบาล ระหว่างเดือนสิงหาคมถึงตุลาคม 2023 Moore ได้ดำเนินการเจาะระบบเป้าหมายสามระบบที่มีมูลค่าสูงอย่างเป็นระบบ โดยใช้ข้อมูลประจำตัวที่ถูกขโมยจากผู้ใช้ที่ได้รับอนุญาตเพื่อบุกรุกระบบยื่นเอกสารอิเล็กทรอนิกส์ของศาลฎีกาสหรัฐฯ อย่างน้อย 25 ครั้ง ภายใน 25 วัน การโจมตีนี้แสดงให้เห็นถึงการเข้าถึงระบบที่ไม่ได้รับอนุญาตอย่างต่อเนื่อง วิธีการเจาะระบบของ Moore อาศัยการขโมยข้อมูลประจำตัว (credential theft) มากกว่าเทคนิคการโจมตีที่ซับซ้อน

Severity: วิกฤต

System Impact:

- ระบบยื่นเอกสารอิเล็กทรอนิกส์ของศาลฎีกาสหรัฐฯ (U.S. Supreme Court’s electronic filing system)

- ระบบ AmeriCorps

- แพลตฟอร์ม MyHealthEVet ของกระทรวงกิจการทหารผ่านศึก (Department of Veterans Affairs’ MyHealthEVet platform)

- โครงสร้างพื้นฐานดิจิทัลของรัฐบาลกลาง (Federal digital infrastructure)

Technical Attack Steps:

- ผู้โจมตีได้รับข้อมูลประจำตัวที่ถูกขโมยจากผู้ใช้ที่ได้รับอนุญาตหลายราย

- ใช้ข้อมูลประจำตัวที่ถูกขโมยเพื่อเข้าถึงระบบของรัฐบาลสหรัฐฯ หลายระบบโดยไม่ได้รับอนุญาต

- บุกรุกระบบยื่นเอกสารอิเล็กทรอนิกส์ของศาลฎีกาสหรัฐฯ อย่างน้อย 25 ครั้งในช่วง 25 วัน

- เข้าถึงระบบ AmeriCorps และสกัดข้อมูลส่วนบุคคลจากบัญชีเหยื่อ

- เข้าถึงแพลตฟอร์ม MyHealthEVet ของ Department of Veterans Affairs 5 ครั้ง โดยใช้ข้อมูลประจำตัวที่ถูกบุกรุกของทหารผ่านศึก และเข้าถึงข้อมูลสุขภาพส่วนตัวรวมถึงยาที่สั่งจ่ายและรายละเอียดทางการแพทย์

- โพสต์ภาพหน้าจอและรายละเอียดการละเมิดข้อมูลบน Instagram ภายใต้บัญชี @ihackedthegovernment ซึ่งรวมถึงชื่อเหยื่อและข้อมูลระบุตัวตนอื่นๆ เพื่ออวดอ้างการเข้าถึงเซิร์ฟเวอร์ VA

Recommendations:

Short Term:

- ตรวจสอบและรีเซ็ตรหัสผ่านสำหรับบัญชีผู้ใช้ทั้งหมดที่อาจถูกบุกรุกในระบบของรัฐบาล รวมถึงระบบ Supreme Court, AmeriCorps และ Department of Veterans Affairs

- บังคับใช้การใช้งานการยืนยันตัวตนแบบหลายปัจจัย (MFA) สำหรับการเข้าถึงระบบที่สำคัญทั้งหมดโดยทันที

- ดำเนินการตอบสนองต่อเหตุการณ์ (Incident Response) และการวิเคราะห์ทางนิติวิทยาศาสตร์ (Forensics) บนระบบที่ได้รับผลกระทบทั้งหมด เพื่อระบุขอบเขตของการละเมิดและช่องโหว่ที่ยังคงอยู่

Long Term:

- ปรับปรุงนโยบายการจัดการข้อมูลประจำตัวให้แข็งแกร่งขึ้น รวมถึงการบังคับใช้นโยบายรหัสผ่านที่ซับซ้อนและการตรวจสอบความถูกต้องของข้อมูลประจำตัวอย่างสม่ำเสมอ

- ดำเนินการประเมินความเสี่ยงและช่องโหว่ (Vulnerability Assessment) และการทดสอบการเจาะระบบ (Penetration Testing) เป็นประจำบนระบบดิจิทัลของรัฐบาลทั้งหมด

- พัฒนาระบบการตรวจจับและตอบสนองภัยคุกคาม (Threat Detection and Response) เพื่อตรวจจับการเข้าถึงที่ไม่ได้รับอนุญาตและกิจกรรมที่น่าสงสัยได้รวดเร็วยิ่งขึ้น

- จัดให้มีการฝึกอบรมพนักงานอย่างต่อเนื่องเกี่ยวกับแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยทางไซเบอร์ โดยเน้นเรื่องการป้องกันการโจมตีแบบฟิชชิ่งและการขโมยข้อมูลประจำตัว

- จำกัดการเข้าถึงข้อมูลที่ละเอียดอ่อนตามหลักการ Least Privilege (ให้สิทธิ์ขั้นต่ำที่จำเป็น) เพื่อลดความเสี่ยงหากมีการละเมิดเกิดขึ้น

Source: https://cybersecuritynews.com/hacker-pleads-guilty/

Share this content: